RIG-EK改ざんサイト無害化の取組

2017年2月2日

JC3では、攻撃ツールRIG-EK(注)を使用した不正プログラムの感染拡大を把握しており、日本の改ざんサイトの無害化に取り組んでおります。

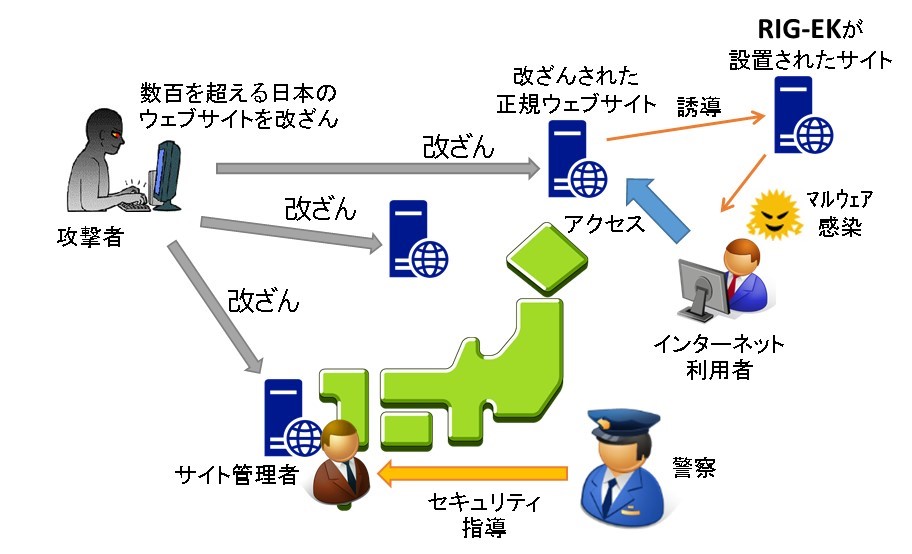

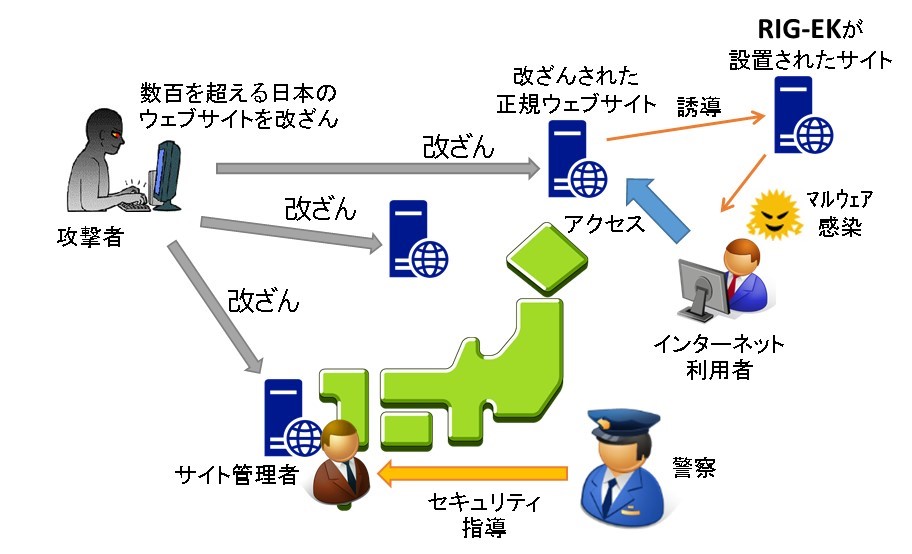

JC3では、不正送金事犯情報分析プロジェクト及び脅威情報活用WGの参加企業が中心となり、全国のRIG-EK改ざんサイトに関する情報を収集してきました。これらの改ざんされたウェブサイトを閲覧したユーザは、不正プログラムに感染してインターネットバンキングの不正送金などの犯罪の被害にあうおそれがあります(インターネットバンキングマルウェアGoziの詳細はこちら)。

このため、警察と協力して、改ざんサイトの無害化を推進するとともに、攻撃ツールRIG-EKによる日本を対象とした攻撃キャンペーンの全容解明を図っています。

ウェブサイトの管理者は、こうした攻撃キャンペーンに悪用されるような改ざんがなされていないか確認するとともに、使用しているOSやウェブサイト構築用のシステム(CMS:コンテンツマネジメントシステム)を最新のバージョンにするなどにより、ウェブサイトの総合的な脆弱性対策を実施するようにしてください。

また、インターネット利用者は、ウイルス対策ソフトを導入し、最新の状態への更新を維持するとともに、こうした不正プログラムに感染していないか、定期的な検査を実施してください。

(注)Exploit Kit(エクスプロイトキット)とは、アクセスしたユーザの脆弱性を利用して不正プログラムを感染させるため、複数の攻撃用プログラムがパッケージ化された攻撃ツールである。RIG-EKはその一つである。

<取組概要>

JC3が把握した改ざんされているとみられる日本のウェブサイトについて、警察へ情報提供を行い、改ざんされたウェブサイトの無害化及び全容解明のため、全国の都道府県警察からサイト管理者に対してセキュリティ指導を実施する。

<改ざんされたウェブサイトの閲覧について>

これらの改ざんされたウェブサイトは、閲覧すると気付かないうちに不正なサイトへ誘導されるよう改ざんされており、画面上、何の変化もない場合でも、この不正サイトに設置された攻撃ツールRIG-EKが挙動してユーザの端末が不正プログラムに感染するおそれがある。これらの不正プログラムに感染すると、金融機関関連情報が窃取されてインターネットバンキングの不正送金の被害や、データが勝手に暗号化されて復号のための金銭を要求されるランサムウェアの被害などの犯罪の被害にあうおそれがあります。

<ウェブサイトの管理者が講じるべき脆弱性対策>

ウェブサイトの管理者のみなさんは、ウェブサイトがこうした攻撃キャンペーンに悪用されないよう、以下を参考として適切な脆弱性対策を実施してください。

- ウェブサーバのOS及び利用している各種ソフトウェアを最新のバージョンにする。

- WordPress等のCMS(コンテンツマネジメントシステム)の脆弱性は攻撃に利用されやすいので、最新版を利用するとともに、導入するプラグインは脆弱性対策が講じられている信頼できる管理者が提供するものを利用する。

- 不必要なデータ領域を公開していないか確認し、公開する範囲を必要最低限にし、適切なアクセス権を設定する。

- ファイアウォールや侵入検知装置の導入による適切なセキュリティ対策を講じる。

- 共用サーバ等を利用している場合には、サーバ管理者にも適切なセキュリティ対策を講じるよう要請する。

<インターネット利用者が講じるべき被害防止対策>

インターネット利用者のみなさんは、改ざんサイトを閲覧することで気付かないうちに不正プログラムに感染し、犯罪被害に遭うおそれがあることから、以下を参考として適切な被害防止対策を実施してください。

- ウイルス対策ソフトを導入し、新しい不正プログラムを検出するための定義ファイル(パターンファイル)を最新のものに更新する。

- RIG-EKなどの攻撃ツールによって脆弱性を悪用されないよう、Windows等の基本ソフト(OS)の自動更新機能等を利用し、常に最新の状態を維持する。また、その他ウェブ閲覧と関連するウェブブラウザ等のソフトウェアについても、各セキュリティパッチを適用して最新の状態を維持する(脆弱性を解消する)。

<関連情報>

【警察庁】

【NEC】

【セコムトラストシステムズ】

【日立】

【ラック】