JC3においては、警察のほか、金融機関、トレンドマイクロ等の会員企業と連携して、国内の銀行等を騙ったフィッシングについて分析を行い、その特徴から攻撃者グループを分類して、攻撃者や手口の実態解明、被害の未然防止対策等を進めております。

こうした分析を通じて、攻撃者グループが巧妙かつ悪質なフィッシングを行っていることが判明しており、それら攻撃者グループによるフィッシングの手口について、特に注意する必要があります。

JC3においては、主に銀行を騙ったフィッシングの攻撃者グループをBP(Bank Phishing)と名付け、フィッシングサイトの特徴等に着目して分類のナンバリングをし、継続的に調査、分析を行っております(注)。あわせて、他の業種の組織を騙るフィッシング攻撃との関連性等を調べるため、例えばクレジットカード会社を騙ったフィッシングの攻撃者グループをCP(Credit card Phishing)として調査しています。

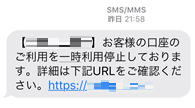

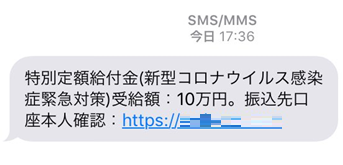

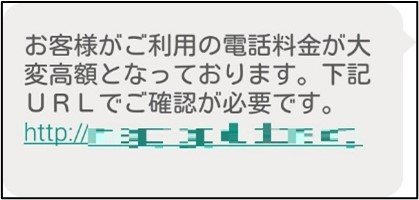

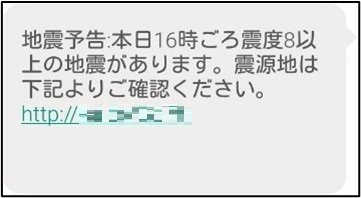

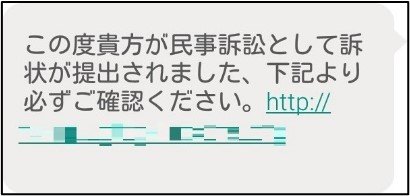

こうした攻撃者グループのうち、BP1及びBP6に分類される攻撃者グループについては、SMS(ショートメッセージサービス)による銀行のフィッシングサイトへの誘導といった巧妙な手口等で大規模なフィッシングを行っている可能性があります。このような手口はスミッシング(SMS とphishing を組み合わせた造語)と呼ばれ、特に注意が必要です。

注:分類のナンバリングは、今後の調査進展により、統廃合される場合もあります。

BP1は、都市銀行や地方銀行を含む、幅広い国内の銀行をフィッシングの主なターゲットとしております。

手口としては、SMSにより銀行のフィッシングサイトへ誘導するものが確認できています。また、より効果的にフィッシングを行うため、ターゲットとする銀行の主要な営業地域・エリアを特定するとともに、キャリア別に電話番号が割り当てられていたことを踏まえ、その地域の電話番号帯に対してSMSを配信しているとみられます。

SMSの文面については、銀行を騙り「セキュリティ強化のため、本人確認を促すもの」、「不正利用されているため、再開手続きを促すもの」のほか、「新型コロナウイルス感染症に係る特別定額給付金を騙るもの」など、利用者を巧妙にだまそうとする内容となっておりました。

銀行を騙ったフィッシングサイトも巧妙に作られており、インターネットバンキングのID、パスワードのほか、その他の個人情報等を入力させ、送金限度額の変更や複数回の送金等を行い、口座内の預金全てを窃取しようとします。

また、乱数表の画像をアップロードさせようとするなど、巧妙な手口も確認されております。

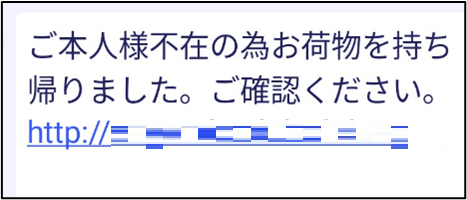

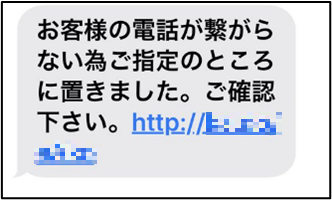

BP6は、2017年頃から、主に運送系企業を騙ったフィッシングによる攻撃を行っておりましたが、2019年末頃から、銀行を騙ったフィッシングサイトへ誘導する手口が確認されました。

主な手口としては、運送系企業を騙ったSMSにより、不正アプリの感染またはフィッシングサイトへ誘導するものが確認できています。具体的には、Android端末の場合、不正アプリに感染させ、SMSの配信基盤とするとともに、端末内の情報を窃取し、アプリケーション等に応じたフィッシングサイトへ誘導、iPhoneの場合には、ポップアップの表示から、銀行等のフィッシングサイトへ誘導する手口を確認しております。(注意喚起動画はこちら)

SMSの文面については、主に運送系企業の不在通知を装う内容のものですが、それ以外の文面も確認しております。

また、2020年12月、BP6の不正アプリに感染したAndroid端末から、BP1がターゲットとしている銀行を騙ったSMSを配信することを確認しており、BP1とBP6が連携して、フィッシングを行っているケースもみられます。

攻撃者は、利用者をだますため、手口を巧妙化させております。こうしたフィッングに騙されないためには、落ち着いて行動することが大切です。

フィッシングサイトは見た目では本物との判別が難しく、「https://」で始まるフィッシングサイトも存在します。個人情報等大切な情報を入力する際は、必ず入力前に正しいウェブサイトのURLであるか確認した上で行ってください。

また、メール等に記載されたリンクは安易にアクセスしないことも大切です。

さらに、セキュリティ対策ソフト・フィルタリングソフトを導入するとともに、日ごろから、

ようにしてください。

万一、不審なウェブサイト等にパスワード等を入力した場合には、速やかに各銀行の問い合わせ窓口や最寄りの警察署等へご相談ください。

トレンドマイクロ

ページの先頭へ