「JC3コラム」では、最近のサイバー犯罪の手口・情勢やJC3の活動に関する情報を、JC3事務局員がわかりやすくお届けします。

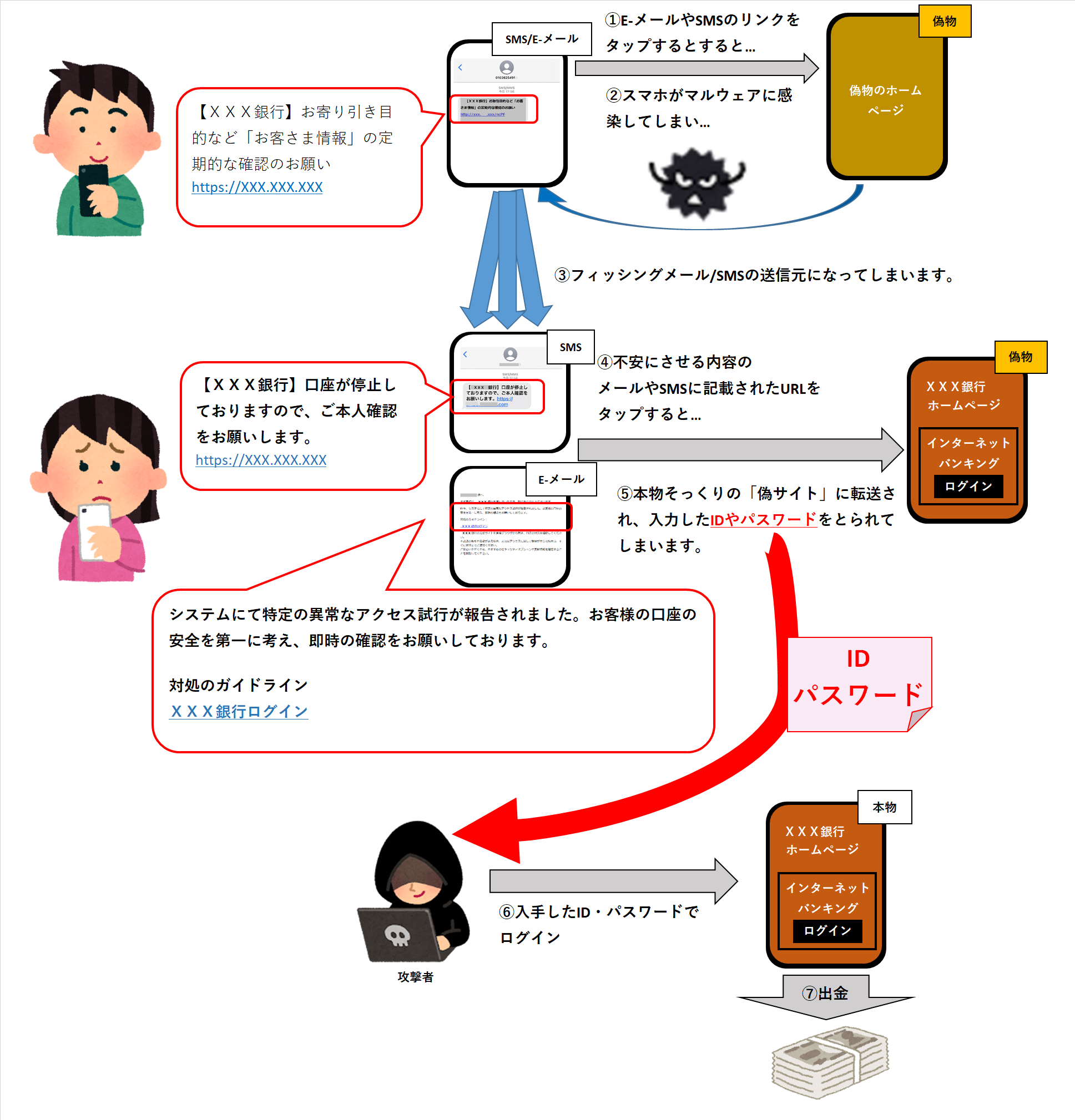

フィッシングは、実在する企業等を装ったE-メールやSMS(ショートメッセージサービス)を送りつけ、受信者をフィッシングサイト(偽物のサイト)へ誘導してIDやパスワード等を入力させ、不正に個人情報等を入手する攻撃手法です。特にSMSを使ってフィッシングサイトへ誘導する手口は、「スミッシング」と呼ばれています。

フィッシングによる代表的な被害として、インターネットバンキングに係る不正送金があります。インターネットバンキングに係る不正送金とは、攻撃者が、他人のIDやパスワード等を不正に入手し、これを用いてインターネットバンキングに不正アクセスし、被害者の銀行口座から攻撃者の管理下にある銀行口座へ不正送金するものです。

攻撃者が、このIDやパスワードを入手するために、金融機関(銀行)を装って、「個人情報の再確認...」、「不正アクセス通知...」、「口座を解約...」というような不安にさせる内容をSMSや電子メールで送付し、フィッシングサイトに誘導してインターネットバンキングのIDやパスワード、さらにはワンタイムパスワード等を盗み取っています。

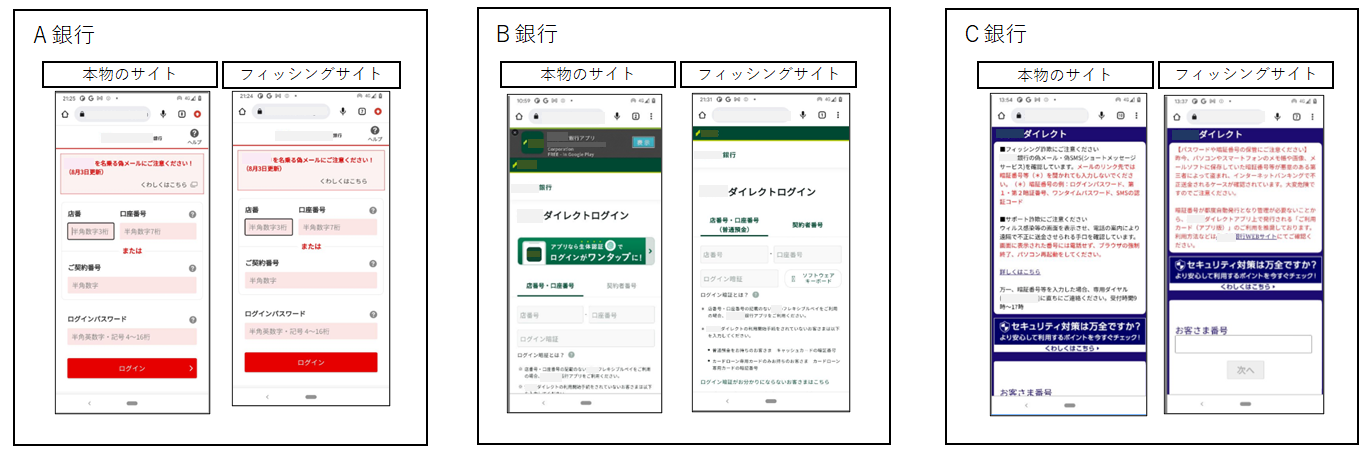

本物の銀行のWebサイトと見分けのつかないそっくりなフィッシングサイトが多数発見されています。(これは一例です。画像は一部加工しています。)

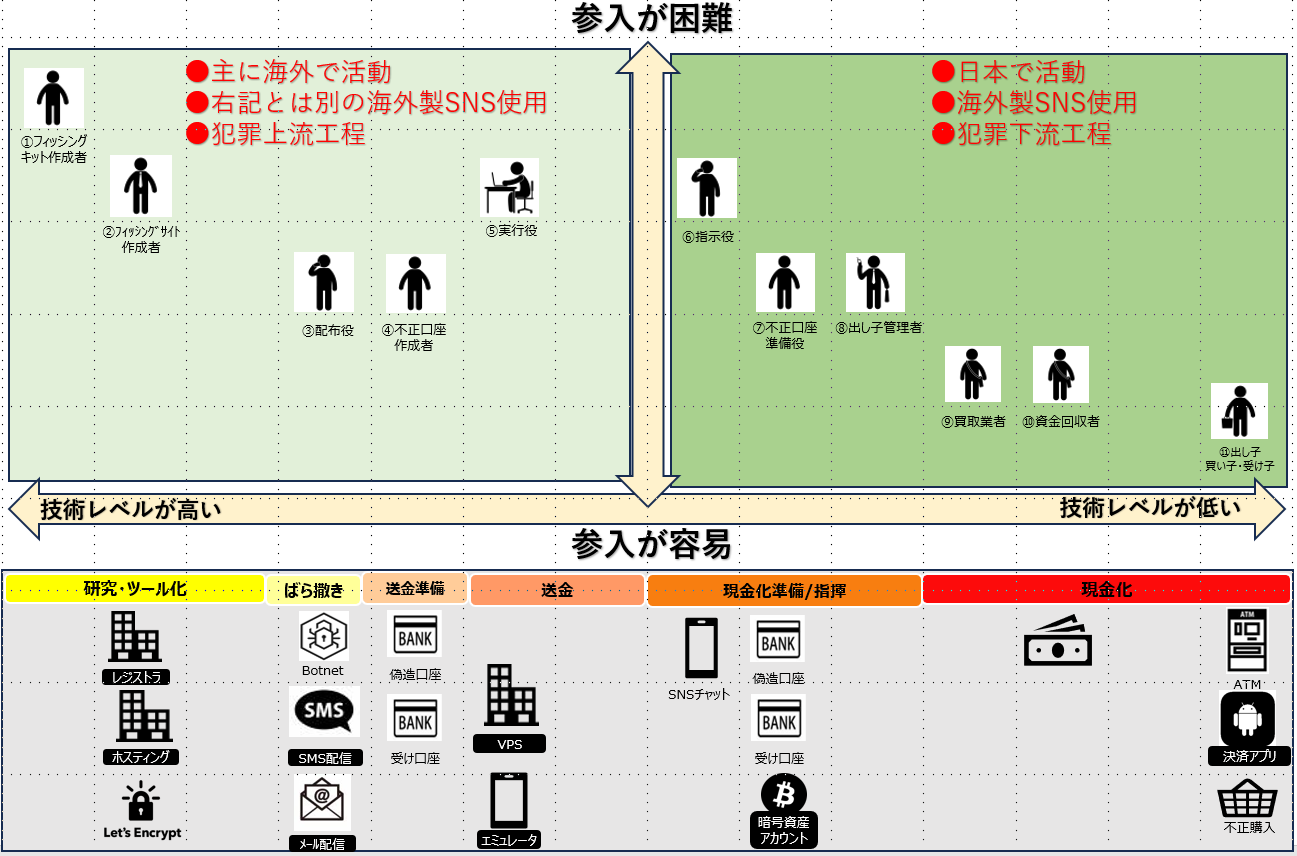

不正送金の実行犯らは、それぞれが、自ら持っている技術や関心によって、下記に示すようなパートごとに役割分担を行っており、海外製SNSのみでやり取りを行うなどの緩い繋がりで、あたかも組織であるかのように犯罪を行っています。

①フィッシングキット作成者

フィッシングサイトを作成するためのキット(ソフトウェア)を作成する者

②フィッシングサイト作成者

日本のインターネットバンキング、送金サービスの詳細を把握し、フィッシングサイトを作成する者

③配布役

「作成」又は「購入」したフィッシングサイトのURLへ誘導するために、日本に向けてSMS、E-メールをばら撒く者

④不正口座作成者

窃取された日本人の個人情報、身分証データを利用するなどして、偽造身分証を作成の上、その偽造身分証で銀行口座を作成する者

⑤実行役(指示役も兼ねる場合有り)

日本の被害者がフィッシングサイトに騙されて「ログインID、パスワード、ワンタイムパスワード」などを入力した場合、その情報を使用して、当該銀行に不正アクセスし、不正送金を行う者(レジデンシャルプロキシ、各社スマートフォンに偽装できるエミュレータ等を使用し、銀行の不正検知を逃れている。)

⑥指示役

日本における出し子・買い子に対する指示を行う者

⑦不正口座準備役

日本で不正送金の一次送金先となる銀行口座を買い集める者(帰国した外国人がかつて作成した口座も悪用されている)

⑧出し子管理者

海外製SNSを使用し、「手軽にお金稼ぎしたい人は連絡をください。」などと「出し子・買い子」をリクルートし、指示役などに繋げる者

⑨買取業者

「買い子」が不正購入したゲーム機やタバコなどを換金する業者

⑩資金回収者

「出し子・買い子・受け子」が集めた現金を回収し、報酬を支払うとともに、指示役に送金する者

⑪出し子・買い子・受け子

海外製SNSや日本語学校などでリクルートされた者が多い。

出し子は、ATMから現金を引き出す者。買い子は、コンビニや電気店などで買い物をする者。受け子は、自宅や空き家などで荷物を受け取る者。

犯罪の上流工程の者は技術レベルが高く、主に海外で活動し、インターネット内で完結する作業をしているとみられます。

一方、下流工程の者は、日本に居住している者で構成され、上流工程からするといわゆる「トカゲの尻尾」的な存在です。上記①から⑪の関係は、海外製SNSで繋がっていますが、隣接する工程の者との繋がりはあるものの、上位者との繋がりはありません。

各パートが自分の役割を完遂し、上位又は下位の工程に引き継ぐことにより、一つの犯罪が完遂するシステムを構築しています。

技術レベルが低い役割ほど、日本で逮捕される可能性が高く、海外製SNSコミュニティ(闇バイト、闇マーケット(フィッシグサイト作成方法マニュアル売買・ツール売買))により参入がどんどん容易になってきています。

海外製SNSについては、下流工程の者は、よりメジャーなサービスを使用しています。なぜならば、出し子などをリクルートするためには、メジャーなSNSでないと集まらないためです。そのため、リクルートの際は犯罪ではないような謳い文句(輸入代行の手伝いなど)で勧誘を行っています。

上流工程については、メジャーな海外製SNSではなく、犯罪者が使用するような匿名性のあるSNSを使用し、闇コミュニティーの中で情報交換を行っています。

また、上流工程のみで完結する方法(出し子、買い子、受け子なし)、例えば暗号資産や電子マネーの購入などを介してマネーロンダリングを行い、実行犯が犯罪収益を得るというパターンもあります。

なお、上記「受け子」のパターンについては、

「JC3コラム‐危険な代理購入アルバイトに気をつけて!」

https://www.jc3.or.jp/threats/topics/article-444.html

を参照してください。

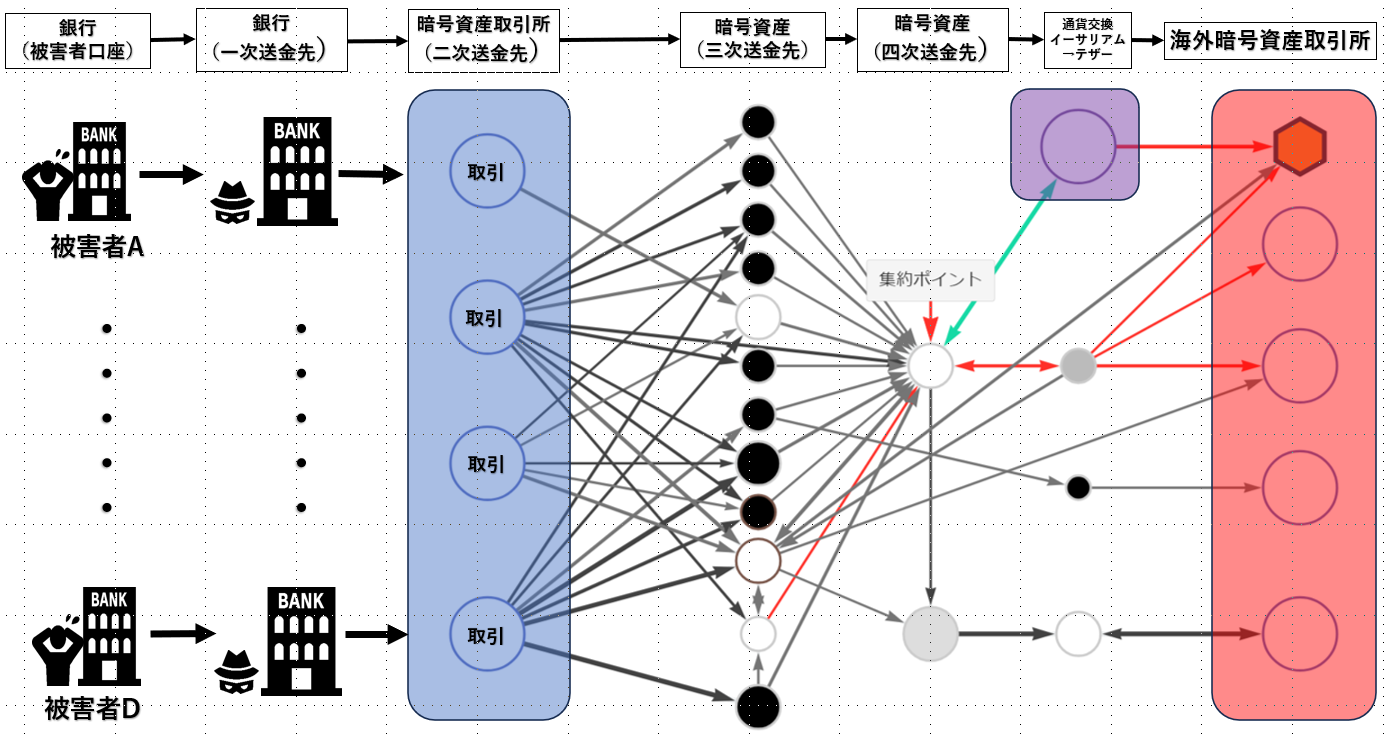

フィッシングサイトで騙されて入力された情報から、インターネットバンキングに不正アクセスし、まずは一次送金先の銀行口座へと送金されます。

その後、同銀行口座から暗号資産業者のアカウント(偽造生成又は売買する者がいる)に送金されて、ビットコインやイーサリアム等が購入される事例が確認されています。

ここでは暗号資産を使ったマネーロンダリング手法についてご紹介します。なお、悪用を防ぐために簡略化しています。

暗号資産に替えられた被害金は、海外の暗号資産業者アカウントを経由し、通貨交換サービスを行うなどして、捜査の手が及ばないように複雑化・足跡の隠ぺいを行い、海外暗号資産業者(日本の捜査が及ばない場所)で現金化されています。

下の図は一例ですが、複数の被害金が、複数の暗号資産業者のアカウントに送金されて、イーサリアムを購入の上、海外暗号資産業者を経由した後、一旦「集約ポイント」に集められ、その後、集約ポイントから更に分散されて複数の通貨交換業者などに流れ、最後、海外暗号資産業者へと送金されたところまでを図示したものです。

暗号資産の悪用は、あくまで一例でありますが、犯人たちは、このようにして犯罪の収益を確保しています。

フィッシングサイトと正規の銀行のログイン画面を見分けることは難しいと言わざるえません。

犯人の巧妙な手口は、日々進化しており、絶対にこれをすれば安全であるというものはないと言えます。

ですから、以下の3点にが大切です。

①SMS、E-メールのリンク(URL)からアクセスしないこと

②ログインする時は、ブラウザから自分で「公式ホームページ」を検索した上でログインすること

③「公式アプリ」をインストールして、必ず「公式アプリ」からログインすること

です。

メモアプリ利用時の注意点

https://www.jc3.or.jp/threats/topics/article-414.html

SMSによるフィッシングサイトへの誘導(iPhone)(動画解説)

https://www.jc3.or.jp/threats/examples/article-244.html

SMSによるフィッシングサイトへの誘導(Android)(動画解説)

https://www.jc3.or.jp/threats/examples/article-196.html

ページの先頭へ